Gefahrenüberwachung

Versteckte Bedrohungen früh erkennen

Erkennen Sie Gefahren frühzeitig durch die automatische Identifizierung von Hinweisen auf eine Gefährdung innerhalb von Backups mithilfe eines aktuellen Feeds mit gesammelten Bedrohungsdaten.

Bedrohungen erkennen

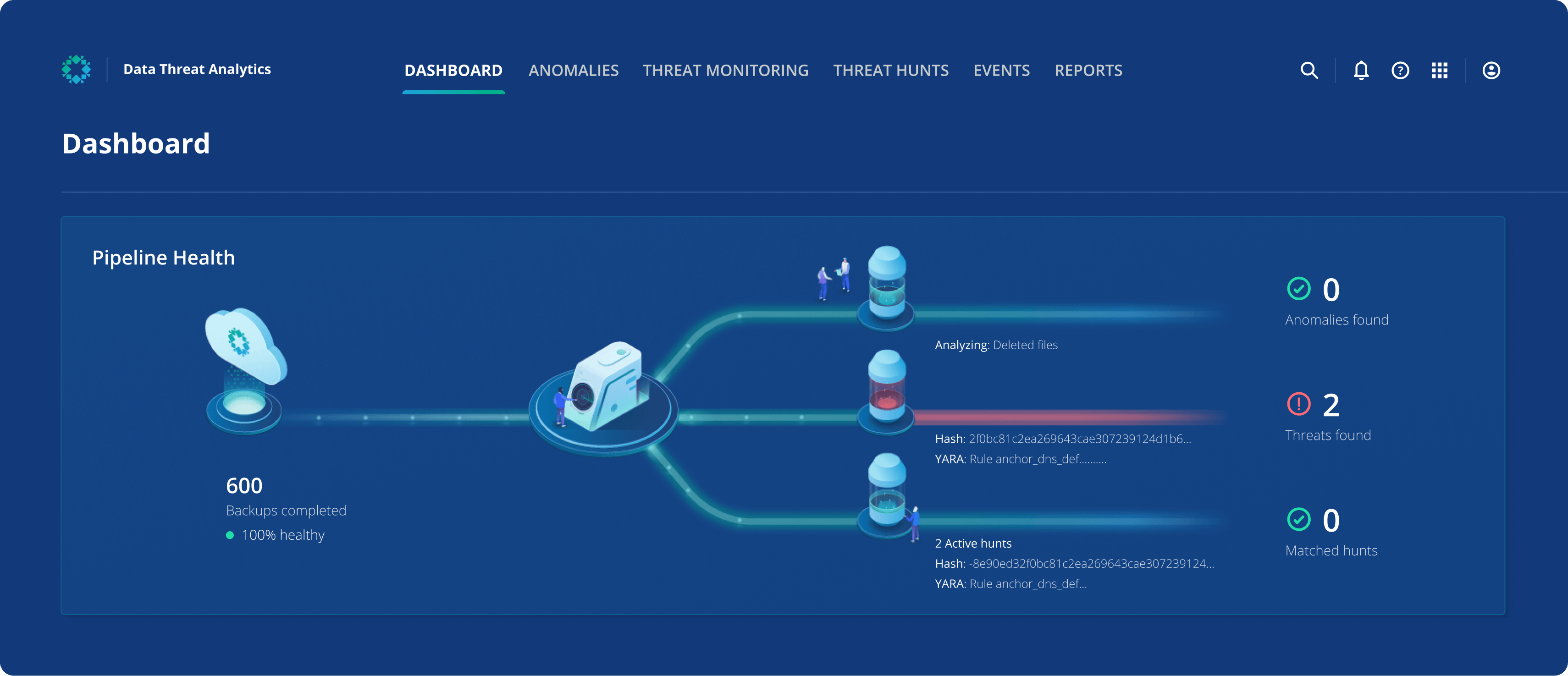

Die Identifizierung von Malware, die in Ihrer Infrastruktur lauert, kann eine Herausforderung darstellen. Die Rubrik-Lösung zur Gefahrenüberwachung beschleunigt Untersuchungen und verringert das Risiko einer erneuten Malware-Infektion während der Wiederherstellung durch die automatische Analyse von Backup-Snapshots für Bedrohungen mithilfe eines aktuellen Feeds mit gesammelten Bedrohungsdaten.

Bedrohungen frühzeitig erkennen

Nutzen Sie die aktuelle, auf mehreren Quellen basierende Gefahrenüberwachung und -erkennung von Rubrik, um über aktuelle Sicherheitsbedrohungen informiert zu sein.

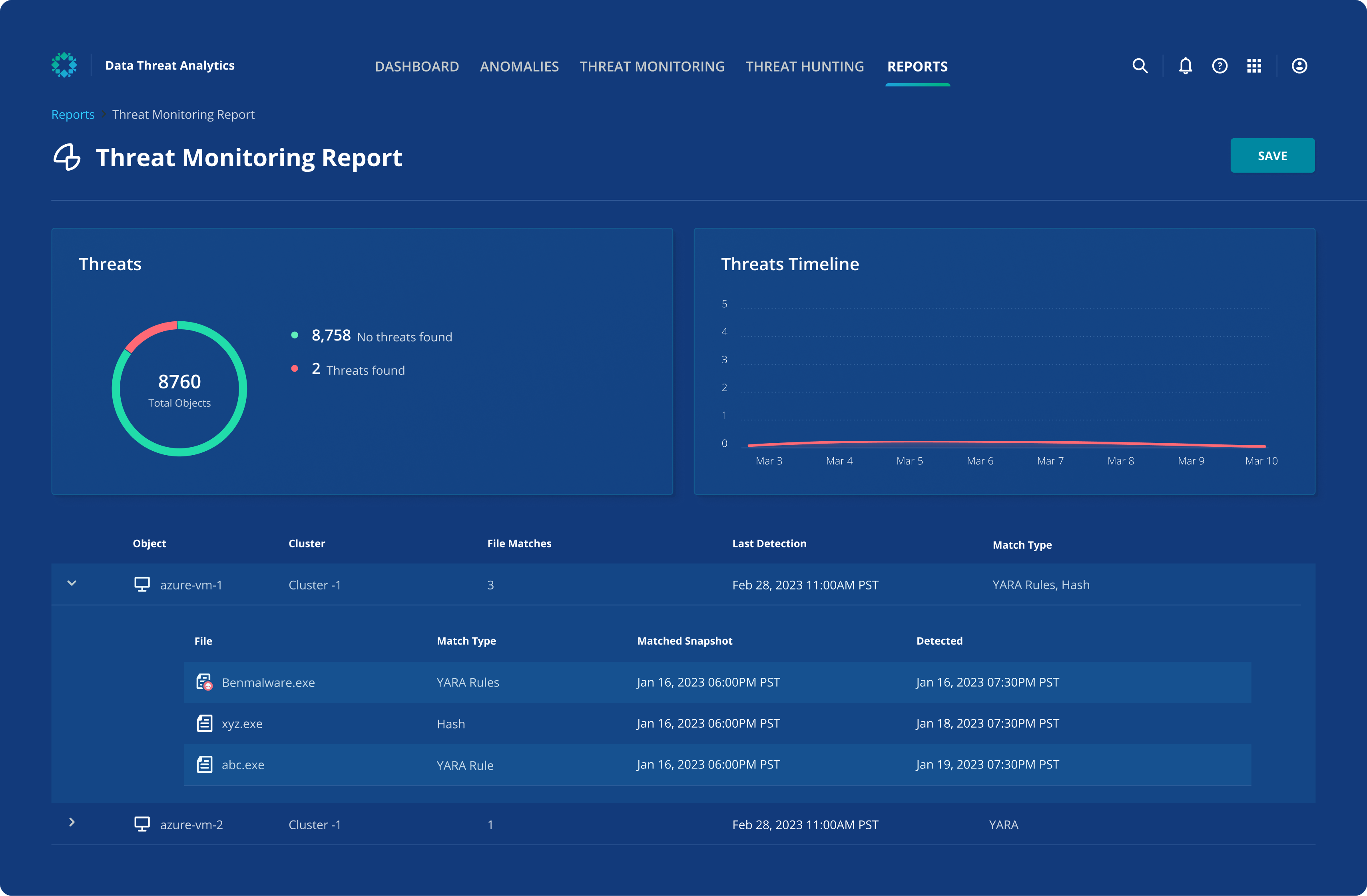

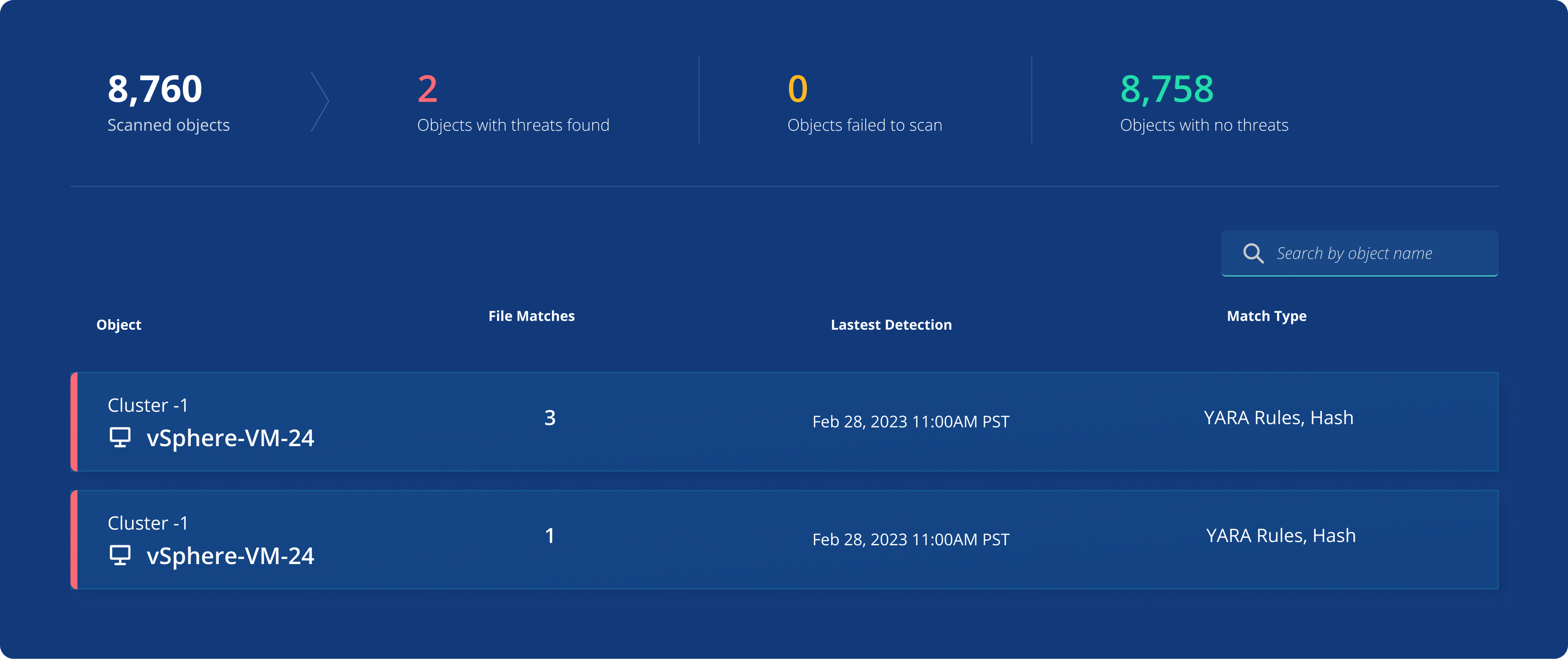

Automatische Überwachung auf Bedrohungen

Scannen Sie Backups automatisch mithilfe von Datei-Hashes und YARA-Regeln auf Hinweise für eine Gefährdung.

Einfluss auf die Produktion minimieren

Überwachen Sie vorhandene Backup-Daten unabhängig von der Produktion.

Rubrik Zero Labs

94 % der IT- und Sicherheitsmanager geben laut einer aktuellen Untersuchung von Rubrik Zero Labs an, dass ihr Unternehmen im vergangenen Jahr mindestens einen schwerwiegenden Angriff erlitten hat.

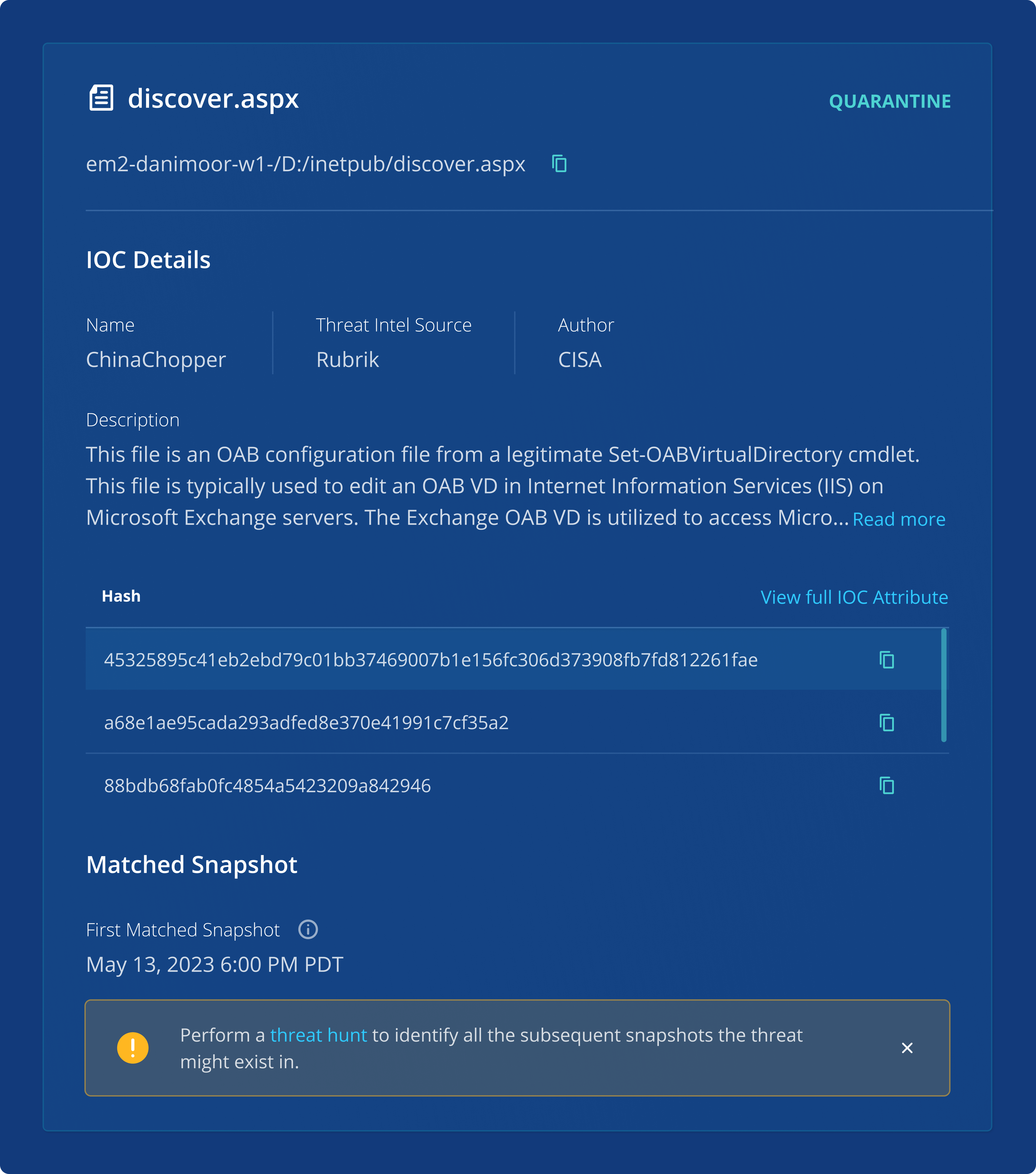

Aktuelle Bedrohungsdaten nutzen

Übernehmen Sie automatisch geprüfte Bedrohungsdaten vom InfoSec-Team von Rubrik, von Rubrik Zero Labs, aus Bedrohungsdatenprogrammen und aus Drittanbieter-Quellen.

Warnung bei versteckten Bedrohungen

Starten Sie basierend auf modernen Lösungen für die Erkennung und Überwachung von Bedrohungen eine automatische Suche nach Hinweisen auf eine Gefährdung oder eine Datenschutzverletzung.

Infektionserkenntnisse anzeigen

Nutzen Sie Erkenntnisse aus IoC-Scans für gründliche interne und externe Cyberuntersuchungen im Hinblick auf Angriffsflächen.

10 Tipps zur Vorbereitung auf und Wiederherstellung nach einem Ransomware-Angriff

color: rgb(244,244,244) !important; ">Entdecken Sie zehn Tipps, mit denen Sie sich auf Ransomware vorbereiten und Ihre Daten wiederherstellen können, damit Ihre Daten intakt bleiben.

Möchten Sie loslegen?

Erhalten Sie eine personalisierte Demo der Zero Trust Data Security-Plattform von Rubrik von einem unserer technischen Experten.