Jeder, der in den Bereichen Unternehmens-IT, Sicherheit oder Compliance tätig ist, hat wahrscheinlich schon viel über personenbezogene Daten (PII) gehört. Wenn das auf Sie zutrifft, werden Sie in naher Zukunft wahrscheinlich noch viel mehr darüber hören. Warum? Dass PII in Diskussionen über Sicherheit, Daten-Governance und Compliance eine so wichtige Rolle spielen, hat mit ihrer Rolle bei Cyberangriffen, Cyberbetrug und staatlichen Datenschutzbestimmungen zu tun. Sie sind auch für Backup- und Wiederherstellungsvorgänge relevant.

Was sind personenbezogene Daten (PII)?

Wie der Name schon sagt, umfassen personenbezogene Daten alle Daten, die eine bestimmte Person identifizieren. Dazu gehören E-Mail- und Postadressen, Telefonnummern und Sozialversicherungsnummern. Als „PII“ können jedoch auch IP-Adressen, IDs in sozialen Medien und geografische Informationen bezeichnet werden. Selbst biometrische Daten wie digitalisierte Fingerabdrücke könnten als personenbezogene Daten betrachtet werden, je nachdem, wer danach fragt – und leider fragen viele unterschiedliche Stellen danach.

Unternehmen speichern personenbezogene Daten über ihre Kunden und Mitarbeiter auf mehreren Systemen. Die Personalverwaltungslösung enthält wahrscheinlich eine Menge detaillierter personenbezogener Daten der Mitarbeiter. Bei Systemen für elektronischen Handel beispielsweise sind in der Regel auch Kundennamen und -adressen in den Datenbanken gespeichert. Wenn Sie ein Unternehmen führen, stehen die Chancen daher gut, dass Sie in Ihrer IT-Infrastruktur personenbezogene Daten anderer Personen gespeichert haben.

Welche Bedeutung haben personenbezogene Daten für IT, Sicherheit und Compliance?

Der Schutz personenbezogener Daten sollte für IT-, Sicherheits- und Compliance-Manager aus mindestens drei wichtigen Gründen ganz oben auf der Prioritätenliste stehen:

Grundlegendes Geschäftsverhalten und Markenimage – Sie sind für die sensiblen Daten Ihrer Kunden verantwortlich. Wenn Sie zulassen, dass Hacker in die Privatsphäre Ihrer Kunden eindringen und ihre Daten für Identitätsdiebstahl verwenden, rückt das Ihr Unternehmen in ein schlechtes Licht und kann für Sie große Unannehmlichkeiten, eine gesetzliche Haftung und hohe Kosten mit sich bringen.

Cybersicherheit und Cyberbetrug – Hacker lieben personenbezogene Daten. So können sie sich als bestimmte Personen ausgeben und beispielsweise deren Bankkonten übernehmen und viele andere Arten von Online-Betrug begehen. Mit PII ist ein Hacker auch in einer guten Position, um Speer-Phishing-Angriffe durchzuführen. Zumindest können Hacker personenbezogene Daten im Darknet an Betrüger verkaufen, die diese Daten gut für sich (und schlecht für die betroffene Person) zu nutzen wissen.

Einhaltung von Vorschriften und Daten-Compliance – eine Reihe von Gesetzen schreibt inzwischen vor, wie Unternehmen mit den personenbezogenen Daten ihrer Kunden umgehen sollen. Die DSGVO der EU und das kalifornische Gesetz zum Schutz der Privatsphäre von Verbrauchern (California Consumer Privacy Act, CCPA), um nur zwei wichtige Beispiele zu nennen, sehen beide strenge Regeln und hohe Strafen für Unternehmen vor, die personenbezogene Daten nicht vor Verstößen schützen. Beim CCPA können Geldbußen bis zu 2.500 Dollar pro Vorfall betragen. Wenn Sie also eine Million Kundendatensätze haben, könnte das bedeuten, dass Sie mit einer Geldstrafe in Höhe von 2,5 Milliarden Dollar rechnen müssen, weil Sie mit personenbezogenen Daten nicht sorgfältig umgehen. Die Gesetze sehen auch ein „Recht auf Vergessenwerden“ vor, das es Verbrauchern ermöglicht, die Löschung ihrer personenbezogenen Daten aus allen Unternehmenssystemen zu verlangen.

Wo Backup auf Daten-Governance trifft

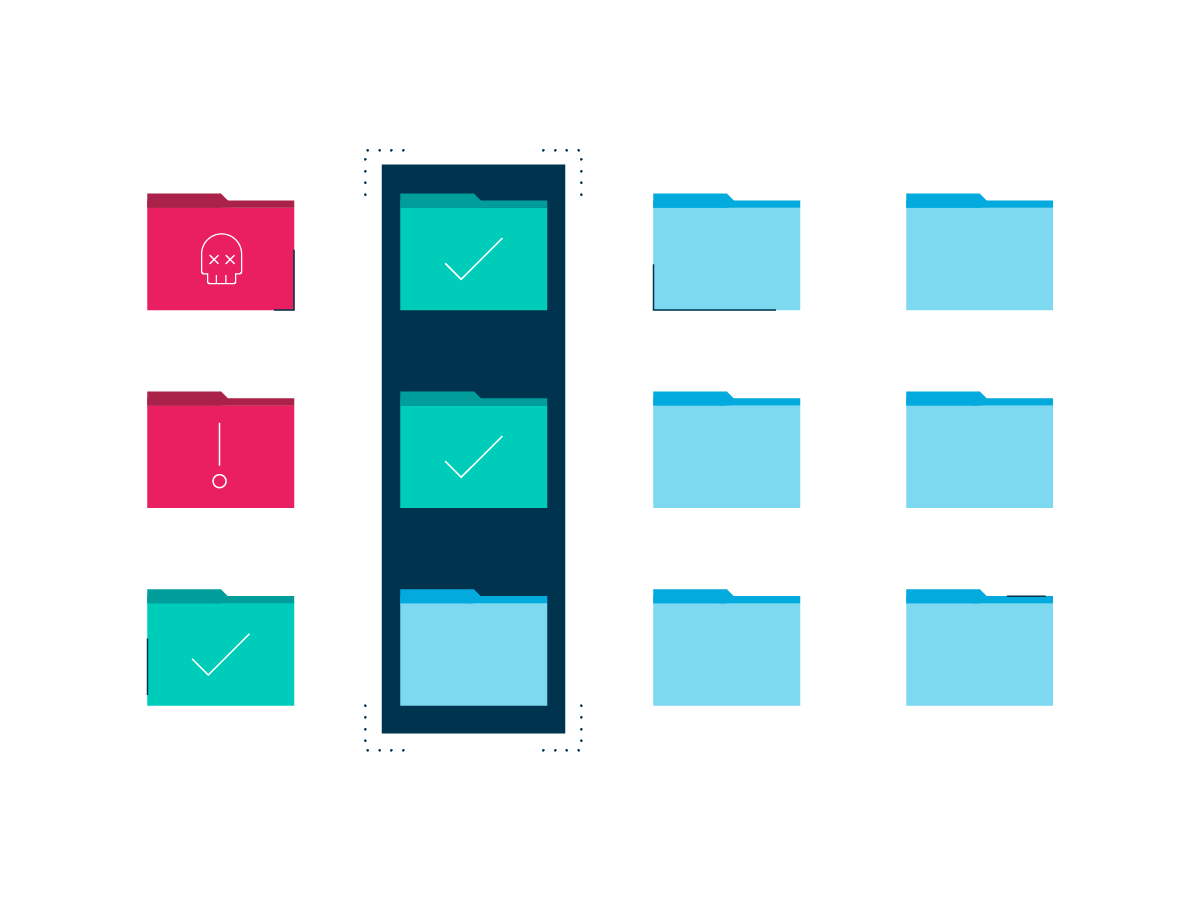

Sicherung und Wiederherstellung sind Schwachstellen bei der Sicherheit personenbezogener Daten und der Einhaltung von Datenschutzbestimmungen. Die großen ERP- und RDBMS-Anbieter haben effektive Tools für die Verfolgung von personenbezogenen Daten und das „Recht auf Vergessenwerden“ entwickelt. Das Problem ist, dass personenbezogene Daten überall landen können, wenn sie in einem Backup-Programm enthalten sind. Möglicherweise speichern Sie unbeabsichtigt personenbezogene Daten in lokalen Speicher-Arrays, Cloud-Backup-Volumes, Mirror-Sites usw. In diesen sehr häufigen Fällen könnten Sie als nachlässig in Bezug auf Compliance angesehen werden. Außerdem sind Sie anfällig für die Verletzung personenbezogener Daten durch Hacker.

Schutz personenbezogener Daten durch Daten-Governance und Datenklassifizierung

Daten-Governance mindert zumindest theoretisch die meisten Risiken bei der Einhaltung von Vorschriften und der Daten-Compliance. Sie legt Regeln für den Umgang mit personenbezogenen Daten fest. So kann beispielsweise eine Data-Governance-Richtlinie vorschreiben, dass personenbezogene Daten als solche klassifiziert werden und ihre Speicherung und Verwendung sorgfältig überwacht wird. Das ist eine gute Idee, die allerdings einen großen Haken hat. Die Hektik bei der Speicherung und Sicherung von Daten macht eine gewollte Datenklassifizierung bestenfalls zu einer Teillösung. Viele personenbezogene Daten können im Unternehmen gespeichert werden, ohne dass jemand weiß, wo sie sich befinden, und ohne dass jemand erkennt, dass sie überhaupt klassifiziert werden müssten.

Wie Rubrik helfen kann

Es gibt eine Möglichkeit zu verhindern, dass personenbezogene Daten Probleme verursachen. Diese bezeichnet man als „automatisierte Daten-Governance und -Klassifizierung“. Mithilfe von künstlicher Intelligenz (KI) können Tools wie Rubrik Polaris Sonar sensible personenbezogene Daten automatisch erkennen, klassifizieren und schützen. Sonar scannt Ihre vorhandenen Backup-Daten und erstellt Berichte über alle sensiblen Daten, die bei Ihnen gespeichert sind. Auf diese Weise können Sie fundierte Entscheidungen über den Umgang mit personenbezogenen Daten in Ihrem Unternehmen treffen. Erfahren Sie mehr darüber, wie Rubrik Ihnen helfen kann, Ihre PII mit automatischer Erkennung sensibler Daten zu schützen.