Quiconque s’occupe d’informatique d’entreprise, de sécurité ou de conformité réglementaire, a forcément entendu discuter d’informations personnellement identifiables ou PII. Si vous êtes concerné, vous n’avez probablement pas fini d’en entendre parler. La raison ? Si les PII occupent une telle place dans les débats concernant la sécurité, la gouvernance des données et la conformité, c’est qu’elles sont au centre des cyberattaques, de la cyberfraude et de la réglementation des États sur la confidentialité des données. Elles entrent également en jeu dans les opérations de restauration et de sauvegarde.

Qu’est-ce qu’une information personnellement identifiable (PII) ?

Comme leur nom l’indique, les informations personnellement identifiables ou PII englobent toutes les données permettant d’identifier une personne précise. Il s’agit des adresses électroniques et postales, des numéros de téléphone et des numéros de sécurité sociale. Mais les PII incluent également les adresses IP, les identifiants sur les réseaux sociaux et les données de géolocalisation. Les données biométriques, comme les empreintes digitales numérisées, peuvent aussi être considérées comme des informations personnellement identifiables, selon les entités qui s’y intéressent et qui, malheureusement, sont nombreuses.

Les entreprises enregistrent les PII de leurs clients et de leurs salariés sur différents systèmes. Ainsi, la solution de gestion des RH contient un grand nombre de PII détaillées sur chaque salarié. De plus en plus de systèmes d’e-commerce, par exemple, enregistrent aussi les noms et les adresses de leurs clients dans leurs bases de données. Si vous dirigez une entreprise, il y a donc de fortes chances que votre infrastructure informatique regorge de PII de tierces personnes.

Quel est le rapport entre PII et informatique, sécurité et conformité ?

La protection des PII doit être une priorité pour les directeurs informatiques et les responsables de la sécurité et de la conformité, pour trois raisons principales au moins.

Éthique commerciale élémentaire et image de marque : vous êtes le gardien des informations confidentielles de vos clients et collaborateurs. Si vous laissez des hackers violer leur vie privée et usurper leur identité, cela risque de porter atteinte à l’image de votre entreprise et de vous mettre dans une situation inextricable. Votre responsabilité juridique peut être engagée et le coût risque d’être élevé.

Cybersécurité et cyberfraude : les hackers adorent les PII. Ces données leur permettent de prendre l’identité d’une personne pour réaliser différentes activités frauduleuses en ligne, et notamment s’emparer de son compte en banque. Armé de PII, un hacker est aussi en bonne position pour mener des attaques de harponnage ou « spear phishing ». Les hackers peuvent vendre les PII sur le dark web à des fraudeurs qui sauront en faire bon (ou mauvais) usage.

Conformité réglementaire et conformité des données : différentes législations réglementent désormais la façon dont les entreprises doivent traiter les PII de leurs clients. Le RGPD pour l’Union européenne et le California Consumer Privacy Act (CCPA), pour ne citer qu’eux, prévoient des règles strictes et des sanctions financières élevées pour les sociétés qui ne protègent pas suffisamment leurs PII. Aux termes du CCPA, les amendes peuvent atteindre 2 500 dollars par incident. Si vous avez un million de clients enregistrés, vous pouvez ainsi encourir une amende de 2,5 milliards de dollars pour une gestion trop négligente des PII ! La loi prévoit également un « droit à l’oubli » qui permet aux consommateurs de demander la suppression de leurs données personnelles de l’ensemble des systèmes d’entreprise.

Sauvegarde et gouvernance des données

En matière de sécurité des PII et de conformité des données, les points faibles concernent la sauvegarde et la restauration. Les principaux fournisseurs de systèmes ERP et RDBMS ont créé des outils efficaces pour suivre les PII et garantir le « droit à l’oubli ». Mais si les informations personnelles sont incluses dans un programme de sauvegarde, elles peuvent être disséminées un peu partout. Si vous n’y prenez pas garde, vous pouvez enregistrer des PII sur des baies de stockage sur site, dans des volumes de sauvegarde sur le cloud, sur des sites miroirs, etc. Cette situation, très courante, peut être considérée comme une négligence en termes de conformité. Sans compter que vous êtes alors vulnérable aux violations des PII par les hackers.

Protection des PII grâce à la gouvernance et à la classification des données

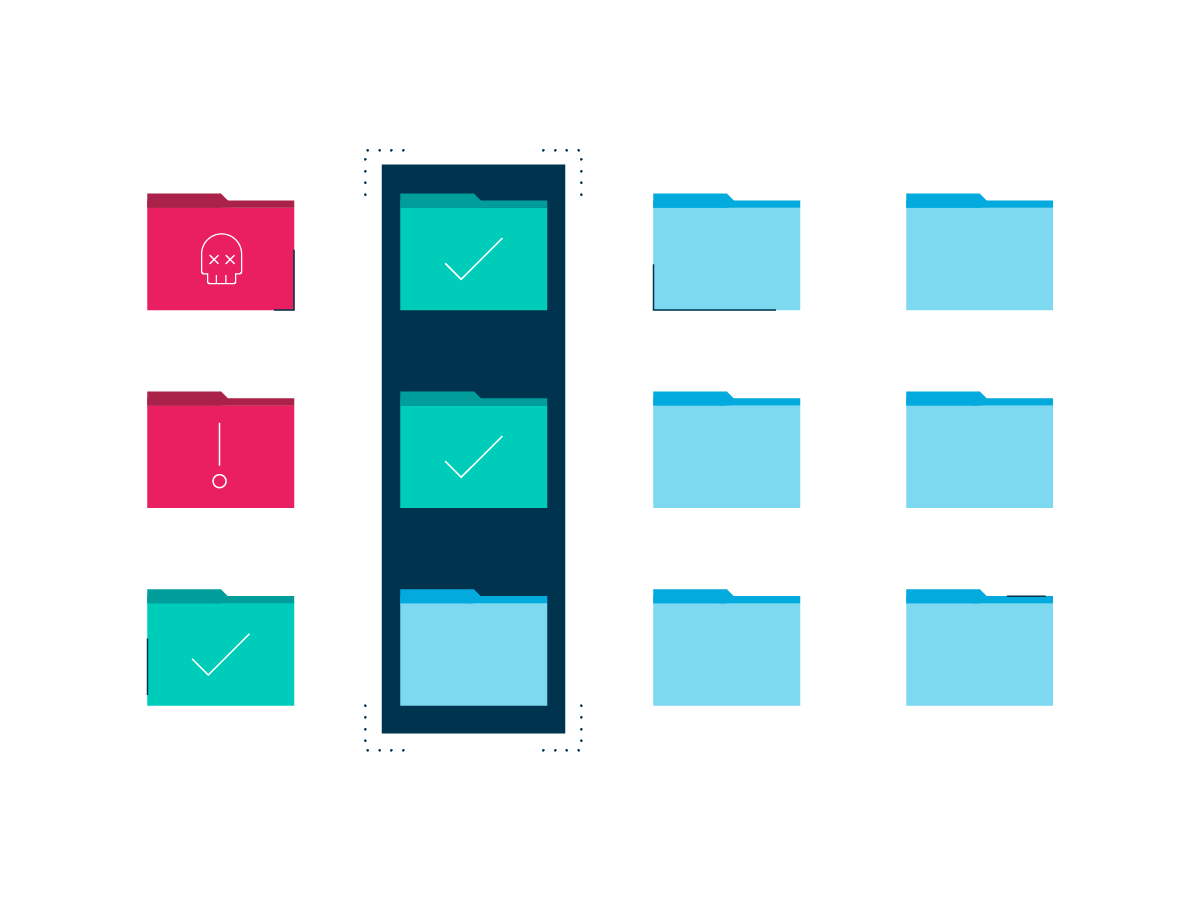

La gouvernance des données atténue, au moins en théorie, la plupart des risques liés à la conformité réglementaire et à la conformité des données. Elle établit des règles de gestion des PII. Par exemple, une stratégie de gouvernance des données peut exiger que les PII soient classées comme telles et que leur stockage et leur utilisation fassent l’objet d’un suivi attentif. L’idée est bonne, elle a juste un gros défaut : le rythme effréné des opérations de stockage et de sauvegarde fait que la classification intentionnelle des données ne peut être au mieux qu’une solution partielle. De nombreuses PII peuvent être enregistrées dans l’entreprise sans que l’on sache où elles se trouvent ou que l’on se rende compte qu’elles doivent être classifiées.

Comment Rubrik peut vous aider

Il existe un moyen d’éviter que les PII ne posent problème. C’est la gouvernance et la classification automatiques des données. Grâce à l’intelligence artificielle (IA), des outils comme Rubrik Polaris Sonar peuvent repérer, classer et protéger automatiquement des PII confidentielles. Sonar analyse les données de sauvegarde existantes et signale les données sensibles. Cela vous permet de décider en connaissance de cause comment gérer les PII dans vos systèmes opérationnels. Pour savoir comment Rubrik peut vous aider à protéger vos PII, informez-vous sur la détection automatique de données sensibles.