ディザスタリカバリの自動化

フェイルオーバー/フェイルバックの仕組みを実現し、簡単に実行できる評価テストを行うことによって、ディザスタリカバリ(DR)計画に自信を持てます。

シンプルなオーケストレーション

DR対策の証明

攻撃からの復旧

Rubrikでランサムウェア攻撃への対策と復旧

この資料はRubrikのZero Trust Data Securityについて紹介し、保護されたデータがランサムウェア攻撃によってどのように書き換えを阻止しているのかという仕組みについて解説しています。その他にも、サイバー犯罪者による攻撃を回避するためのベストプラクティスについてもご紹介します。

組み込みのDRを活用

ハードウェアや設定の追加は必要ありません。SaaSベースのRubrikプラットフォームでは、ティア1とそれ以外のティアのアプリの復元を連携できます。

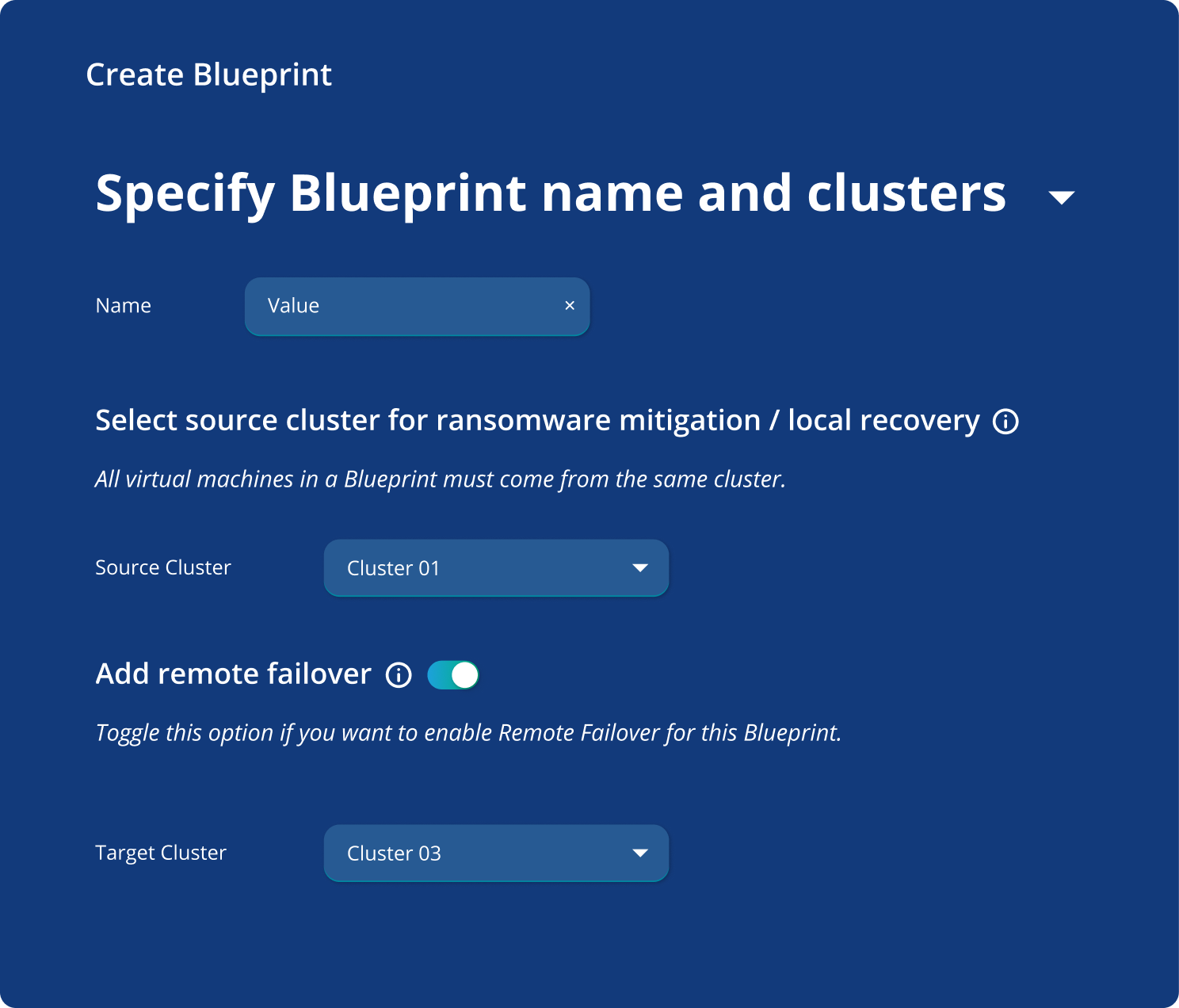

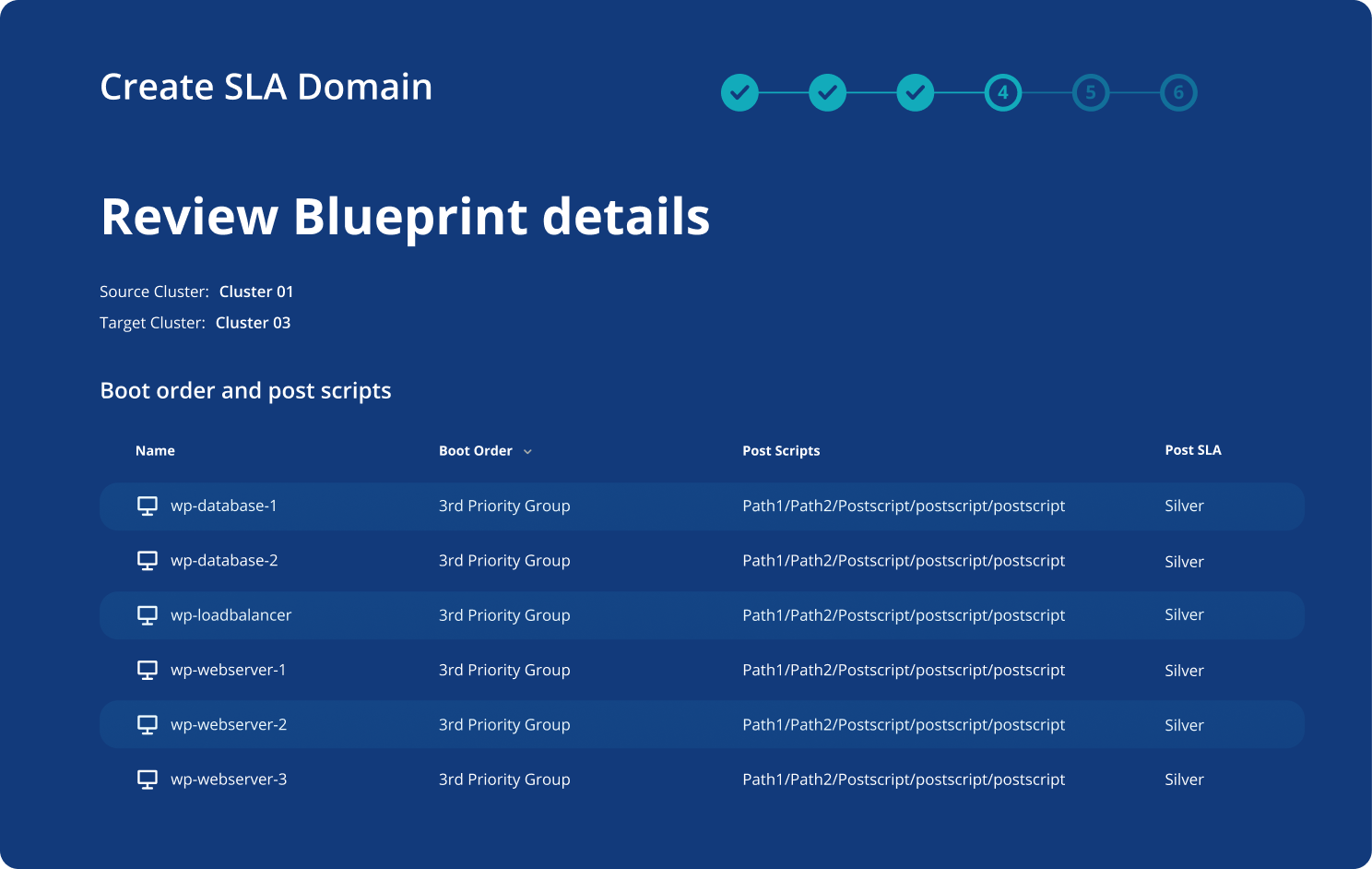

定義済みのブループリントを活用

計画済みフェイルオーバー(アプリケーション/ワークロード/データセンター移行)、計画外のフェイルオーバー(ディザスタリカバリ)、さらにランサムウェア攻撃からのローカル復旧にブループリントを活用できます。

ユーザー定義のブループリントとは、VMの論理コンテナのことで、ビジネスのサービスやアプリケーションを表します。ブループリントには、VMがDRサイトで利用する起動順序、ストレージ、コンピューティング、ネットワーク、ポストスクリプトが含まれています。

DR対策をテスト

コンプライアンス責任者や社内の経営層にDR対策を証明するという管理業務の負担を軽減できます。隔離された環境でDRテストを実行し、DRのメカニズムを作動させることで、稼働しているワークロードのセキュリティ侵害が発生していなくても、DR対策を検証できます。

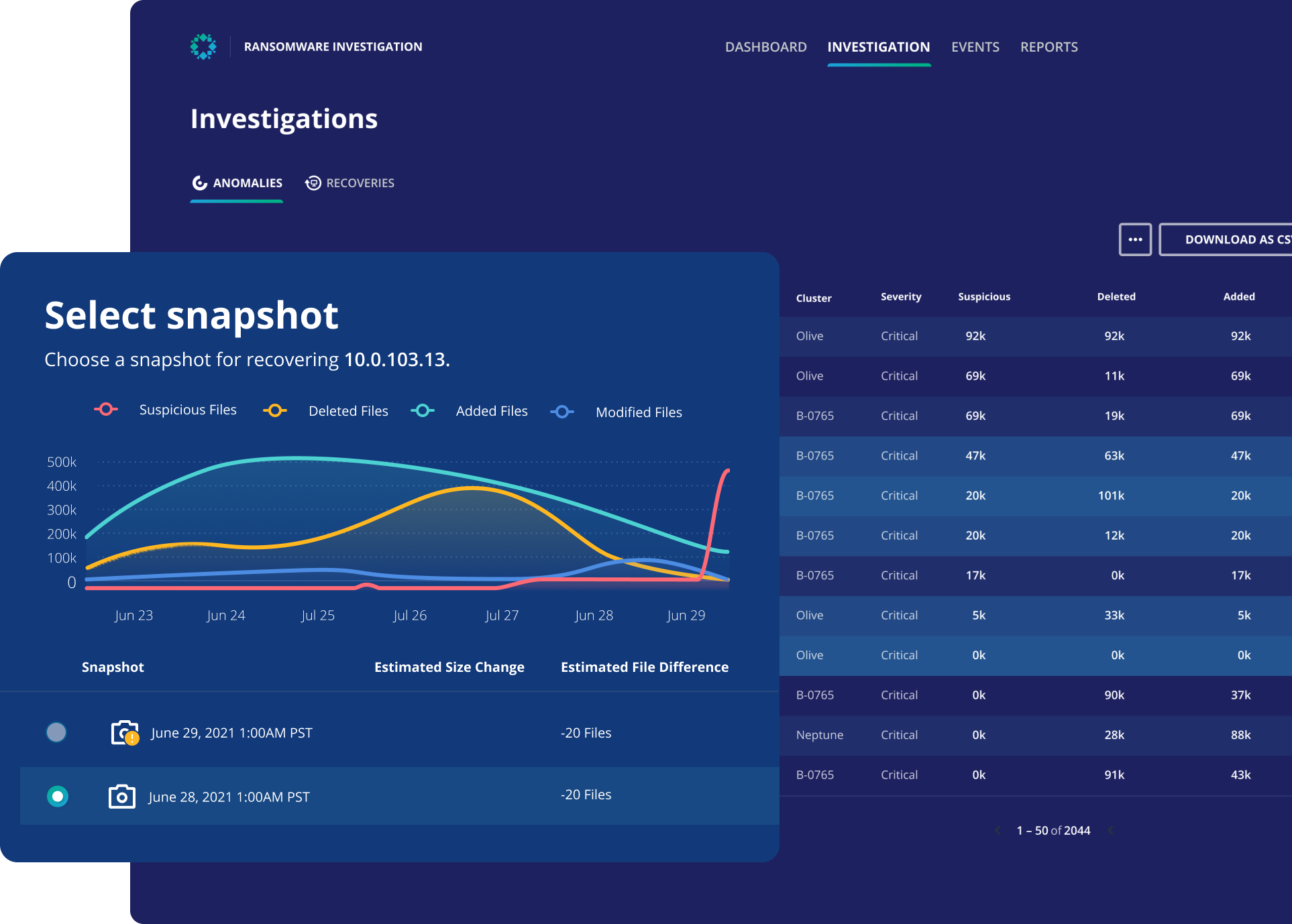

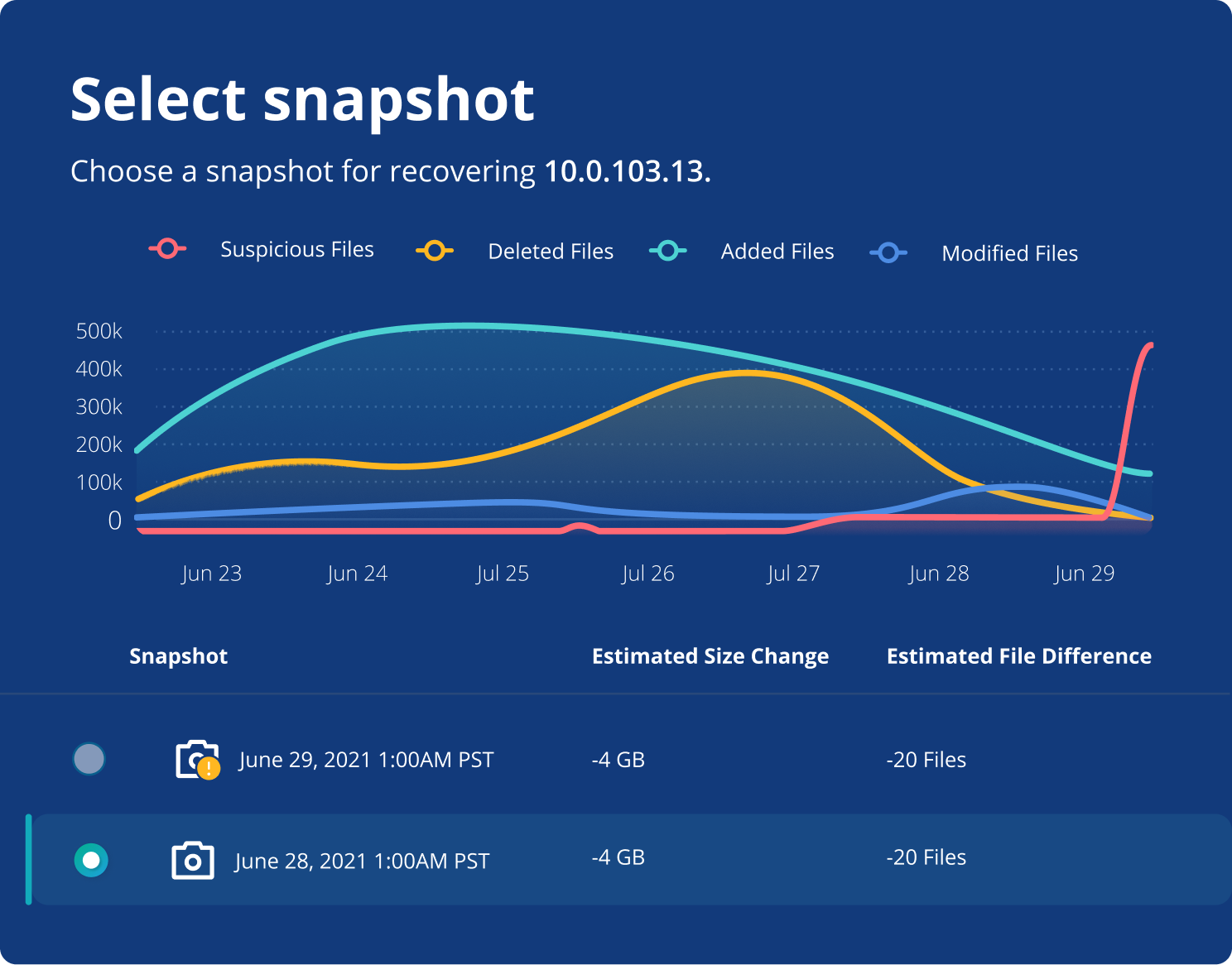

インテリジェンスを活用した復旧

Rubrikのランサムウェア調査は、RubrikのDRソリューションと連携しており、インテリジェントなバックアップの復元を可能にします。攻撃の影響を受けたデータを特定して、最新のクリーンな状態から復元できます。

ゼロトラストデータセキュリティの決定版ガイド

このeブックでは、Rubrikのゼロトラストデータセキュリティの基盤となるテクノロジーについて詳しく紹介し、Rubrikがどのようにして攻撃に対する最大限の保護と、ランサムウェア攻撃からの迅速な復旧を実現しているかを説明しています。

デモ環境を体験する

RubrikのZero Trust Data Securityプラットフォームについて、Rubrikのテクニカルソリューションエキスパートがお客様環境に即したデモを行います。